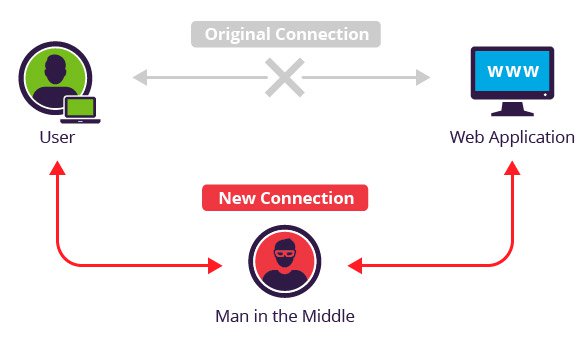

什么是中间人攻击

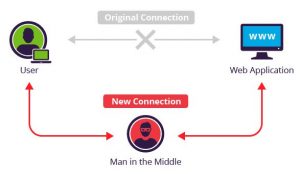

中间人(MITM)攻击是一个通用术语,用于指当行为人将自己定位在用户和应用程序之间的对话中,以窃听或冒充一方当事人,使得其看起来好像正在进行正常的信息交换。

攻击的目标是窃取个人信息,例如登录凭证、账户细节和信用卡号码。目标通常是需要登录的金融应用程序、SaaS企业、电子商务网站和其他网站的用户。

攻击期间获得的信息可以用于许多目的,包括身份盗窃、未经批准的资金转移或非法密码更改。

此外,在高级持久威胁(APT)攻击的渗透阶段,它可以用于在安全的周边区域内获得立足点。

一般来说,MITM攻击相当于一个邮递员打开你的银行结单,写下你的账户细节,然后重新密封信封,然后把它送到你的门口。

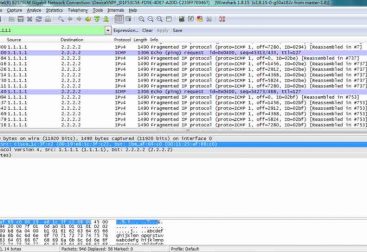

P欺骗包括攻击者通过改变IP地址中的包头伪装成应用程序。结果,试图访问连接到应用程序的URL的用户被发送到攻击者的网站。

ARP欺骗是使用假ARP消息将攻击者的MAC地址与局域网上合法用户的IP地址链接的过程。结果,用户发送到主机IP地址的数据反而被发送到攻击者。

DNS欺骗,也称为DNS缓存中毒,涉及渗透DNS服务器和改变网站的地址记录。结果,试图访问站点的用户被更改的DNS记录发送到攻击者的站点。

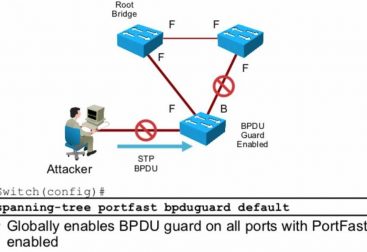

在拦截之后,需要对任何双向SSL通信量进行解密,而不需要向用户或应用程序发出警报。存在许多方法来实现这一点:

一旦向安全站点发出了初始连接请求,HTTPS欺骗就会向受害者的浏览器发送假证书。它持有与受损应用程序关联的数字指纹,浏览器根据可信站点的现有列表对其进行验证。然后,攻击者能够访问受害者在传递到应用程序之前输入的任何数据。

SSL BEAST(针对SSL/TLS的浏览器利用)针对SSL中的TLS版本1.0漏洞。这里,受害者的计算机被恶意的JavaScript感染,该JavaScript拦截Web应用程序发送的加密cookie。然后,应用程序的密码块链接(CBC)被破坏,以便对其cookie和身份验证令牌进行解密。

当攻击者在TCP握手期间向用户和应用程序传递伪造的身份验证密钥时,会发生SSL劫持。当中间人控制整个会话时,这会建立看起来安全的连接。

SSL剥离通过拦截从应用程序发送到用户的TLS身份验证来降低到HTTP的HTTPS连接的级别。攻击者向用户发送应用程序站点的未加密版本,同时维护与应用程序的安全会话。同时,攻击者可以看到用户的整个会话。

人中攻击预防

阻止MITM攻击需要用户采取几个实际步骤,以及结合加密和验证方法的应用程序。

对于用户来说,这意味着:

避免没有密码保护的WiFi连接。

注意报告网站不安全的浏览器通知。

当安全应用程序未被使用时,立即退出日志。

在进行敏感交易时不使用公共网络(例如,咖啡店、酒店)。

对于网站运营商来说,安全通信协议,包括TLS和HTTPS,通过稳健地加密和验证传输的数据,帮助减轻欺骗攻击。这样做可以防止拦截站点流量,并阻止对敏感数据(如身份验证令牌)的解密。

应用程序使用SSL/TLS来保护其站点的每个页面,而不仅仅是需要用户登录的页面,这被认为是最佳实践。这样做有助于减少攻击者在登录时从浏览网站不安全部分的用户那里窃取会话cookie的机会。